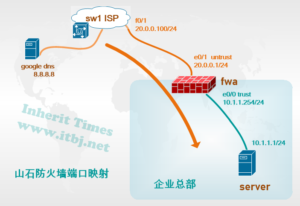

需求场景 外部utrust访问内部trust 服务器

小企业办公环境使用山石防火墙做为出口网关接入互联网;内部服务器使用私有地址10.1.1.1, 服务器开放远程桌面服务(3389)端口;

为使维护人员从外部互联网可远程桌面至内部服务器,需将内部服务器10.1.1.1的3389口对互联网进行映射,地址映射为运营商分配公网地址20.0.0.10;

为提升信息安全级别,将知名3389端口对外映射为自己义端口8389。

关键配置如下:

fwa# show configuration

service “rdp8389”

tcp dst-port 8389

exit

hostname “fwa”

interface ethernet0/0 local

zone “trust”

ip address 10.1.1.254 255.255.255.0

manage ssh

manage ping

manage snmp

manage https

exit

interface ethernet0/1

zone “untrust”

ip address 20.0.0.1 255.255.255.0

manage ping

exit

ip vrouter “trust-vr”

snatrule id 1 from “10.1.1.0/24” to “Any” service “Any” trans-to 20.0.0.1 mode dynamicport

dnatrule id 1 from “Any” to “20.0.0.10” service “rdp8389” trans-to “10.1.1.1” port 3389

ip route 0.0.0.0/0 20.0.0.100

exit

rule id 1

action permit

src-zone “trust”

dst-zone “untrust”

src-addr “Any”

dst-addr “Any”

service “Any”

exit

rule id 2

action permit

src-zone “untrust”

dst-zone “trust”

src-ip 0.0.0.0/0

dst-ip 20.0.0.10/0

service “rdp8389”

exit

End

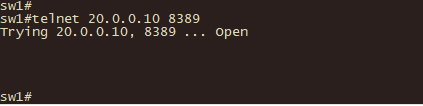

fwa#验证:通过外部互联网设备PC或路由器使用telnet 20.0.0.10 8389 命令测试

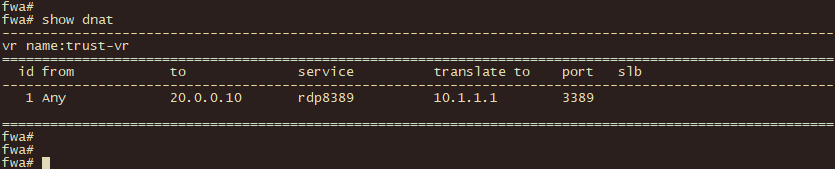

防火墙fwa使用show dnat 命令查看端口映射规则